Qual é o legado do 11 de setembro?

Vinte anos após o ataque terrorista que destruiu as Torres Gêmeas, uma parte do Pentágono e deixou quase 3 mil mortos, o que mudou na tecnologia e nos negócios?

Conteúdo

|

É enorme e alcança praticamente todas as áreas, da cibersegurança à defesa, aeroportos, departamentos de TI, seguros, construção, até moda. Pergunte a qualquer norte-americano com mais de 25 anos onde estava no dia 11 de setembro de 2001. Existe uma memória coletiva de dor e tristeza associada com a data em que a nação mais poderosa do mundo se sentiu fragilizada. No ataque coordenado que resultou em mais de 3.000 mortos e na destruição do World Trade Center e parte do Pentágono, uma chave girou e a década, que havia entrado sob o signo do otimismo e novas tecnológicas, colocou essas ferramentas em prol do objetivo de “proteger” as pessoas. Menos delas mesmas.

Em setembro de 2001, as pessoas acompanhavam o noticiário incessante para tentar entender o que estava acontecendo. As notícias se espalhavam pela TV, rádio e websites. Uma estimativa da Universidade da Geórgia aponta que até dois bilhões de pessoas assistiram aos ataques em tempo real ou acompanharam o noticiário. Hoje é impossível conceber um evento de tamanhas proporções sem que as pessoas saibam o que aconteceu. O lado ruim hoje? A desinformação e a pressão para reagir imediatamente aos acontecimentos, falsas interpretações ou conclusões prematuras. Fica mais fácil manipular a opinião das pessoas quando as informações ficam incompletas.

O ataque é anterior à era da onipresença dos celulares com câmeras. Nos primeiros minutos após os aviões atingirem as torres, os serviços de chamada para emergências da cidade de Nova York receberam 3.000 ligações – ao longo daquele dia, mais de 55.000 discaram 911. As redes de celular desabaram. A Verizon, que tinha seu sistema localizado próximo ao World Trade Center, perdeu 300 mil linhas de acesso de voz e 3,6 milhões de circuitos de dados, com dez torres de celular inativas. Mais de 14 mil empresas e 20 mil clientes residenciais ficaram sem serviços. A companhia mudou sua estratégia a partir da tragédia, com a possibilidade de reorganizar os sinais e adicionar torres extras.

As pessoas usaram as linhas fixas de telefone, rádio e pagers. As equipes de bombeiros, policiais e médicos dependiam de sistemas de comunicação diferentes. Se fossem integrados, provavelmente evitariam que as equipes estivessem dentro dos prédios no momento em que desabaram por completo. De lá para cá, houve uma unificação que permite que as comunicações sejam mais ágeis.

Na construção dos arranha-céus foi incorporada uma busca pela melhoria do design estrutural, com princípios que eram usados para proteção contra terremotos. Veio a obrigatoriedade de um DAS (sistema de antena distribuída) para garantir a cobertura de rádio para equipes de bombeiros e policiais. Somente em 2007 veio o documento “Site e Desenho Urbano para Segurança: Orientação contra Potenciais Ataques Terroristas”, cuja preocupação principal eram as bombas. Vem daí a recomendação para que os edifícios tenham três perímetros de segurança – o mais externo, que serve para afastar os caminhões, e o mais interno, voltado para o visitante carregando uma pasta. Essas diretrizes tornaram os edifícios públicos parecidos com fortalezas, com catracas e detector de metais, como se vê na Freedom Tower, o projeto erguido onde ficava o World Trade Center. O prédio de 56 metros de altura é revestido por uma capa de concreto à prova de explosão.

O mercado de ações experimentou uma perda de US$ 1,4 trilhão no valor de mercado. Na primeira semana de negociações após os ataques, o S&P 500 caiu mais de 14%, enquanto o ouro e o petróleo subiram. Até hoje, os mercados continuam vulneráveis a disrupções.

As seguradoras acabaram pagando US$ 40 bilhões em indenizações relacionadas ao ataque. Entre as companhias que mais perderam estava a Berkshire Hathaway, de Warren Buffett. A maioria posteriormente retirou a cobertura de seguros contra ataques terroristas.

Os métodos e estratégias de identificação das vítimas nos escombros do World Trade Center – chamado depois de Ground Zero – mudaram a ciência forense. Laboratórios públicos, empresas privadas, universidades, cientistas forenses, geneticistas, engenheiros de software e estatísticos, todos trabalharam juntos em um esforço inédito. Dois meses depois, quando um Airbus caiu em Queens, os técnicos forenses conseguiram identificar as 265 pessoas a bordo em tempo recorde. Esta semana, mais duas vítimas foram identificadas com tecnologia de análise de DNA. Ainda há 1.100 vítimas a serem identificadas. S.Y.

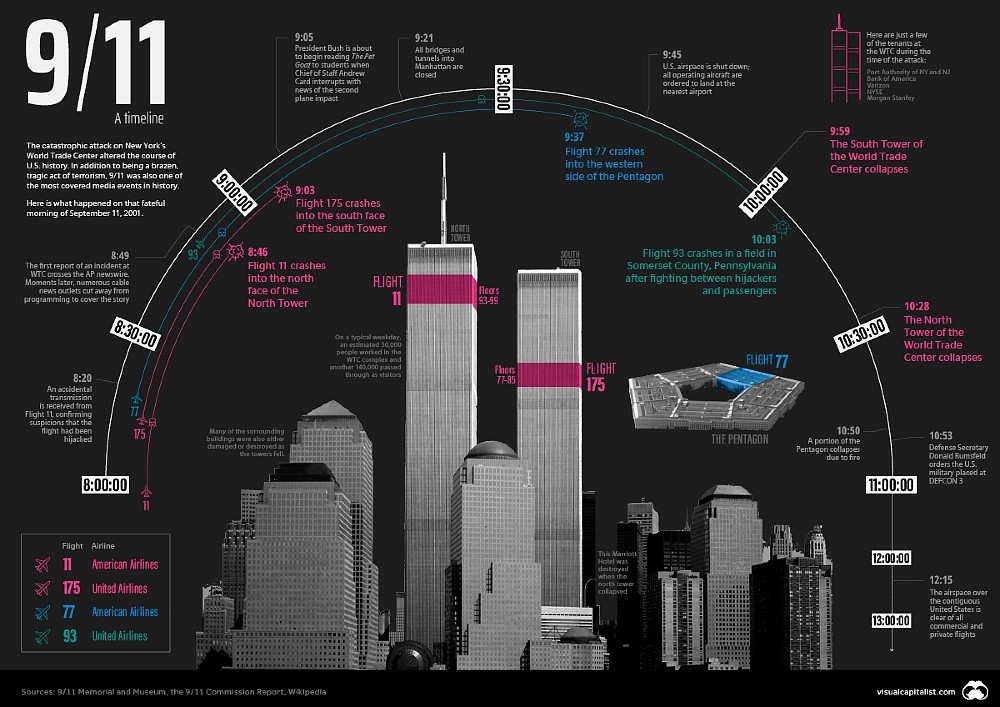

Timeline do ataque

Três horas. Foi durante esse período de 180 minutos que o mundo mudou. Em três horas, os edifícios mais altos de Nova York foram reduzidos a escombros, e o Pentágono, o centro de comando das Forças Armadas nos EUA, foi parcialmente destruído. Esta timeline da Visual Capitalist organiza melhor o que aconteceu há 20 anos, quando o choque e a incredulidade foram seguidos de dor e lágrimas.

Mesmo em uma era sem celulares com câmeras, milhares de imagens documentaram a tragédia. E o Relatório da Comissão sobre o 11 de Setembro reúne mais de 1.200 entrevistas com pessoas em dez países para relatar o que aconteceu naquele dia – um marco sombrio para uma década que chegou cheia de esperança.

Um dos terminais do Aeroporto Internacional John F Kennedy, em Nova York

Aviação: mais tecnologia para mais segurança

Quem viajou para os Estados Unidos antes do 11 de setembro, consegue perceber uma grande diferença entre os atuais procedimentos de segurança dos aeroportos e aqueles que eram aplicados antes dos ataques de 2001 às Torres Gêmeas. No atentado, terroristas sequestraram 4 aviões, o que reverberou na intensificação do controle de passageiros nos terminais e aeronaves em todo o mundo. As mudanças fizeram o governo federal dos EUA gastar mais de US$ 62 bilhões em segurança aeroportuária na primeira década após o ataque.

O diretor de segurança da aviação e cibernética da Associação Internacional de Transportes Aéreos (IATA), Matthew Vaughan, afirmou ao South China Morning Post que as regras globais da aviação foram revisadas oito vezes desde 2001 para garantir que os protocolos de segurança sejam relevantes nas áreas que precisam ser protegidas.

Novos equipamentos de segurança foram adicionados aos aeroportos, alguns logo após o ataque e outros anos depois. Um deles é o scanner de ondas milimétricas, que escaneia todo o corpo dos passageiros para detectar possíveis objetos escondidos sob a roupa. O dispositivo foi adicionado ao processo de embarque em 2010, após um homem-bomba que fracassou em um ataque ser apreendido em um voo.

“A tecnologia é um ativo chave na luta contra o terrorismo e uma das nossas principais ferramentas. Um homem-bomba teria que colocar esse dispositivo em alguma parte do corpo (para entrar em uma avião), o scanner nos permite detectar isso”, explica o Diretor de Segurança Federal da Administração de Segurança de Transporte (TSA), Thomas Carter, em vídeo do Voa News.

Aparelhos do segmento médico foram adaptados para os uso nos aeroportos. A aplicação de equipamentos de tomografia computadorizada na segurança do embarque permite que os agentes tenham uma visão 3D das bagagens, com imagens de alta definição e resolução. Ainda existem scanners que usam algoritmos para analisar itens suspeitos em uma mala.

Passar por um detector de metal e colocar a bagagem em um raio x já era protocolar antes do atentado, mas o processo era feito por empresas privadas contratadas pelas companhias aéreas. Naquela época, até mesmo os familiares dos passageiros podiam acompanhar um viajante ao portão de embarque. Nos Estados Unidos, o trabalho passou a ser federal com a criação da TSA, em novembro de 2001, responsável pelas funções de segurança da Administração da Aviação Federal, companhias aéreas e aeroportos do país.

Dentro dos aviões, os cockpits receberam portas reforçadas e à prova de balas dois anos após o 11 de setembro – uma grande mudança na comparação com anos antes quando crianças podiam entrar na cabine para ver o piloto trabalhar em pleno voo. Alguns pilotos também passaram a portar armas. Os passageiros ainda conseguiam carregar objetos cortantes e líquidos dentro da aeronave. Atualmente, a bagagem de mão só pode conter substâncias líquidas de até 100 ml e já existem equipamentos que analisam os líquidos para detectar explosivos.

Todos esses novos requisitos de segurança também são os responsáveis pelas filas características dos aeroportos. O pedido de retirar os sapatos e colocar eletrônicos em bandejas separadas do restante das malas foi introduzido após os ataques terroristas. A limitação de peso, formato e tamanhos das bagagens de mão é outro ponto adicionado às regras da aviação após o 11 de setembro.

A identificação dos passageiros foi aguçada após os atentados. Em 2002, a União Europeia passou a exigir que as companhias aéreas confirmassem se o passageiro que embarcou na aeronave é a mesma pessoa que despachou sua bagagem. A biometria, como a tecnologia de reconhecimento facial, é uma aliada da segurança ao ajudar a confirmar a identidade dos viajantes. O futuro dos terminais caminha para ser cada vez mais low-touch e ancorado no uso de biometria.

Os novos procedimentos levantam uma questão de privacidade por estarem sendo coletadas informações pessoais dos viajantes, como as usadas na biometria. Um grande alvo de críticas é o programa do TSA, o PreCheck, que acelera o processo de segurança no aeroporto para quem aceitar compartilhar dados com a agência, como o histórico de trabalho e a digital, e topar passar por uma verificação de registros criminais.

O treinamento dos comissários também foi alterado. Desde então, as tripulações são ensinadas a avaliar os passageiros como potenciais riscos de segurança e, mesmo durante o voo, a orientação é que a equipe faça notas mentais do que pode ser usado como arma se necessário. Em caso de uma emergência médica, o alerta é que pode não se tratar de um problema de saúde, mas de uma distração para um ataque.

Aeroportos do mundo todo readequaram seus protocolos de segurança após os ataques, mas algumas regras variam entre os países. No Aeroporto Changi, em Singapura, foi estabelecido um programa de detecção baseado em comportamento para treinar os funcionários para identificar atividades suspeitas dos passageiros. M.H.

Memorial construído na área que pertencia ao World Trade Center honra os mortos no ataque terrorista de 11 de setembro de 2001

Confiança e privacidade: duas grandes vítimas

Quando os aviões atingiram o World Trade Center 20 anos atrás, ninguém tinha um smartphone, as redes sociais não existiam, a biometria estava na infância, “nuvem” ainda era um termo meteorológico e rastrear alguém por satélite por meio de câmeras de rua ou GPS ainda parecia ficção científica.

O ataque mostrou ao mundo que a segurança nacional não era apenas algo “lá fora dos EUA”, mas que o governo tinha – por meio de bons e maus erros e acertos – que passar a defender a pátria seriamente. A insegurança logo se transformou em falta de confiança, em tudo e todos.

Aprovado às pressas 45 dias após o 11 de setembro, em nome da segurança nacional, o Patriot Act foi a primeira de muitas mudanças nas leis de vigilância que tornaram mais fácil para o governo espionar cidadãos comuns ao expandir a autoridade para monitorar comunicações por telefone e e-mail, coletar registros de relatórios bancários e de crédito e rastrear nossa atividade na Internet.

A tecnologia como a conhecemos hoje não existiria sem o Patriot Act. Tornou-se prerrogativa da comunidade de inteligência monitorar tudo. Também abriu as comportas para o Google coletar e lucrar com grandes quantidades de metadados e os engenheiros descobrirem que poderiam agregar dados sobre comportamento e ganhar muito dinheiro, rápido. A adoção do Big Data pela indústria de tecnologia foi “uma resposta direta ao financiamento público”. Prenúncios do que Shoshana Zuboff, da Harvard Business School, chama de “Era do Capitalismo de Vigilância.

Em troca de abrir mão de sua privacidade, as pessoas estariam mais protegidas de futuros ataques terroristas, prometeu o governo. E, nesse momento, a privacidade mudou para sempre. Vinte anos depois, o mundo ainda está sentindo as repercussões, principalmente online. Agora todos devemos presumir que podemos ser ou estar sendo monitorados, dizem os defensores da privacidade. “Se você está se comunicando com alguém, suas comunicações estão sendo monitoradas”, alerta Cindy Cohn, diretora executiva do grupo de direitos digitais Electronic Frontier Foundation (EFF).

Os poderes de vigilância sem mandado do governo foram estendidos ainda mais com a Lei de Vigilância de Inteligência Estrangeira de 2008, mais conhecida como Ato de Emendas da FISA de 2008, observou a advogada da American Civil Liberties Union, Ashley Gorski. A lei deu ao governo Bush autorização legal para a espionagem que já estava fazendo. “Acho que a comunidade da privacidade e das liberdades civis entendeu assim que a lei foi promulgada que este era um momento decisivo e que era uma lei muito problemática”, disse ela.

Na maior parte, esse legado da resposta a 11 de setembro foi amargo.

O papel da tecnologia

Essa espécie de corrida do ouro pela vigilância, intensificada nas últimas duas décadas, prosperou, ao mesmo tempo que a indústria de TI passou a ser um dos setores de crescimento mais rápido nos Estados Unidos.

Duas grandes inovações tecnológicas tiveram um grande impacto na economia, na política e na vida cotidiana dos americanos nos anos após o 11 de setembro: smartphones e nuvem. A nuvem se tornou a infraestrutura mais importante da moderna vida digital, alimentada pelos smartphone, canivete suíço moderno, a visão de Bill Detwiler, editor-chefe da TechRepublic.

“Nenhum dispositivo digital teve um efeito mais profundo nos últimos vinte anos do que o smartphone”, afirma Detwiler. “Esses dispositivos nos ajudam a trabalhar, aprender, fazer compras, garantir que não nos percamos, rastrear nossa saúde, nos avisar durante emergências e, claro, nos ajudar a nos comunicarmos.”

Em 2001, havia menos de 500 milhões de pessoas conectadas à Internet. Hoje, quase 7,1 bilhões de pessoas estão online em grande parte por causa dos smartphones. A nuvem moderna é onipresente e extremamente poderosa.

Também desde 11 de setembro, a Internet comercial experimentou um crescimento impressionante, expandindo a vigilância ainda mais profundamente na vida de todos. Empresas como Google e Facebook passaram a absorver quantidades crescentes de dados sobre seus usuários, para ajudar a direcionar anúncios online e construir aplicativos de smartphone mais atraentes.

Da mesma forma que o governo dos Estados Unidos lançou seus novos poderes de vigilância como uma troca de privacidade por segurança, as empresas passaram a pedir às pessoas que trocassem sua privacidade por conveniência e melhores recursos. Logo a confiança nelas também desabou, E a cobrança por maior transparência de suas práticas, o combate à disseminação da desinformação e o restabelecimento da privacidade aumentou, afetando as operações digitais de qualquer negócio, em qualquer segmento.

Para Cindy Cohn, da EFF, essas duas proposições – troca de privacidade por segurança ou conveniência – são miragens. “Acho que agora que passamos 20 anos, realmente vemos que essa foi uma promessa vazia de que você abrirá mão de sua privacidade e terá mais segurança”, disse. Quanto à vigilância corporativa, acrescenta: “Acho que estamos todos começando a acordar para o fato de que não era um negócio muito bom e não era necessário”.

Afinal, à medida que mais serviços de Internet dependem de dados pessoais, fica mais difícil para os consumidores optar por não serem rastreados.

Quando se soma todas essas inovações digitais desde 11 de setembro, passamos por uma revolução dramática. Passamos cada vez mais nossas vidas online, o que nos dá acesso aos mais recentes desenvolvimentos, a capacidade de nos comunicarmos rapidamente uns com os outros e a capacidade de acessar uma ampla gama de serviços e produtos digitais. Durante a pandemia, a crescente dependência da tecnologia tornou-se mais evidente, à medida que os serviços presenciais foram encerrados para gerenciar o distanciamento social.

No entanto, o aumento extraordinário nas mudanças em todos os níveis gerou um aumento paralelo na ansiedade, insegurança e nervosismo. De acordo com Edelman Trust Barometer, dois terços das pessoas estão preocupados com o ritmo da mudança digital e sentem que nem sempre são capazes de distinguir realidades reais das falsas. Muitos também se preocupam com a tecnologia e podem ver como ela alimentou uma variedade de problemas sociais, econômicos e políticos.

O recente aumento de tecnologias de inteligência artificial com fome de dados, por exemplo, apenas aumentou a demanda por dados digitais. Em alguns casos, as empresas nem mesmo precisam de informações pessoais, como nomes completos e números da previdência social, para identificar os usuários online. Além disso, o viés algorítmico tem se demonstrado preocupante em aplicações de segurança.

Muitos programas de espionagem do governo permanecem envoltos em segredo, o que deixa os americanos – e até estrangeiros – sem saber até que ponto sua privacidade pessoal pode ser comprometida, explicou Cohn. “O governo tem sido muito bem-sucedido em usar coisas como sigilo e confidencialidade de segredos de estado e outras limitações em sua transparência para manter o resto de nós praticamente no escuro”, disse ela.

Jennifer King, pesquisadora de política de privacidade e dados do Institute for Human-Centered Artificial Intelligence (HAI) da Universidade de Stanford, no entanto, está otimista, observando que as atitudes das pessoas mudaram em relação à privacidade e vigilância de dados. O público está mais disposto a criticar as empresas por violações de privacidade do que antes. E relatórios recentes que sugerem que muitos usuários de iPhone estão optando por impedir que aplicativos de smartphones os rastreiem por meio de um recurso recente da Apple, mostram que os consumidores estão menos dispostos a entregar seus dados às empresas do que antes.

“Acho que está se tornando mais amplamente compreendido como essas ferramentas são boas para perpetuar a vigilância”, disse King.

A reação contra a decisão da Apple de escanear iPhones de clientes em busca de imagens de abuso sexual infantil é outro exemplo das crescentes preocupações com a privacidade. Normalmente, os esforços para combater as imagens de abuso infantil online têm amplo apoio. Mas, como Snowden tuitou recentemente , “se eles podem escanear pornografia infantil hoje, eles podem escanear qualquer coisa amanhã”. A Apple finalmente decidiu pausar a estreia do recurso de digitalização enquanto ele conduz uma análise.

Como Cohn explicou, o público não pode depender das empresas de tecnologia para protegê-los. O público também não pode depender do governo.

“Temos direitos e valores e não deveríamos depender da intensificação das empresas”, disse Cohn. “Devemos ser protegidos pela lei e devemos ser protegidos por esta tecnologia.”

Privacidade importa

O ponto de virada para a privacidade veio em 2013, quando o denunciante Edward Snowden vazou um tesouro de documentos confidenciais mostrando a extensão dos poderes de espionagem da NSA . Ele confirmou os piores temores dos defensores da privacidade, que suspeitavam que o governo estava vigiando milhões de cidadãos, mas careciam de evidências. “Quando você falava sobre vigilância governamental antes de Snowden, recebia muitas respostas sobre chapéus de papel alumínio”, disse Jennifer King, pesquisadora de política de privacidade e dados do Instituto de Inteligência Artificial Centrada no Homem da Universidade de Stanford.

As revelações de Snowden também aumentaram as tensões entre a América corporativa e o governo federal, mostrando que o governo havia acessado a espinha dorsal da Internet em cruzamentos importantes, como um prédio da AT&T no centro de San Francisco, e desviado as comunicações das pessoas para análise.

Uma das técnicas de espionagem mais descaradas reveladas por Snowden foi que a NSA também havia secretamente conectado os cabos de fibra ótica que conectam os servidores internacionais do Google, um movimento semelhante a uma “bomba nuclear” para o gigante das buscas.

Defensores das liberdades civis que passaram a se preocupar mais com invasões de privacidade e supervisão injustificada das atividades das pessoas. Esses temores acabaram levando a alguma restrição das atividades do governo por meio do USA FREEDOM ACT, de 2015.

A valorização da privacidade pessoal, em detrimento da segurança coletiva, foi testada em 2016, quando o FBI quis que a Apple ajudasse a quebrar o iPhone de um suspeito envolvido em um tiroteio terrorista de alto perfil em San Bernardino, Califórnia. Com o apoio de outras empresas como Microsoft , Facebook e AT&T , a Apple se recusou, dizendo que invadir um iPhone enfraqueceria a segurança cibernética geral da empresa e, portanto, colocaria em risco a privacidade de seus consumidores.

Desde então, a criptografia passou a ser diferencial competitivo para as empresas de tecnologia e inimiga do Estado. É hoje um recurso muito utilizado por diversas pessoas e organizações, tendo diversos fins e objetivos, não somente proteger as informações, mas também fazer com que elas sejam veiculadas de forma segura, ainda que através de um canal inseguro, preservando a integridade, a confidencialidade e a disponibilidade dos conteúdos, permitindo que desfrutemos de uma internet e uso de dados mais confiável.

Outro divisor de águas para a privacidade foi o escândalo Cambridge Analytica, de 2018, no qual um acadêmico obteve e vendeu indevidamente dados de usuários do Facebook para uma empresa de consultoria política. O incidente colocou a opinião pública contra o Facebook e, por extensão, a indústria de tecnologia, O’Brien observou. “Esse parece ser o momento em que as pessoas realmente explodiram”, disse ele.

Por conta desses acontecimentos, as legislações de proteção de dados pessoais – GDPR, LGPD, CCPA, etc – avançaram bastante no que diz respeito ao estabelecimento de regras para o uso desses dados por parte das empresas, visando resguardar a privacidade dos usuários. Mas, ainda são pouco efetivas no uso desses dados por governos. Os órgãos públicos deveriam vê-las como apelos à ação e como oportunidade para aumentar e esclarecer os controles internos e as políticas para as atividades de coleta, uso e armazenamento de dados. O farão?

A pandemia de Covid-19, por exemplo, colocou sob dúvida muitos dos programas de rastreamento implementados em diferentes países para contenção da propagação do vírus. Questões éticas de acessibilidade, privacidade, segurança e responsabilização foram consideradas durante seu desenvolvimento e sua implementação? Essa questão tenta ser respondida no relatório “Privacy and Data Protection in the Pandemic: Report on the Use of Apps and Alternative Measures in Brazil”, do InternetLab. O estudo resgata a gestão da pandemia entre as diversas esferas da administração pública e a constante judicialização das determinações instituídas, a efetividade das medidas tecnológicas e alternativas, além do impacto das medidas sobre grupos vulneráveis.

Ainda enfrentamos um ambiente internacional em que ainda há considerável poder de governos para monitorar ameaças à segurança nacional. Vinte anos após o ataque, o mundo continua a debater onde traçar a linha entre a promoção da privacidade pessoal e a proteção da segurança nacional.

Biometria: solução ou um problema maior?

Será que a tecnologia biométrica, como reconhecimento facial e leitores de impressão digital, evitaria os ataques de 11 de setembro? A ideia é sedutora. Tão sedutora, aliás, que motivou uma audiência parlamentar sobre o tema, realizada em 14 de novembro de 2001, pouco mais de dois meses após os atentados.

Nos meses altamente carregados após o 11 de setembro, a identidade inequívoca também foi enquadrada como uma questão de segurança nacional e a biometria foi apresentada como a solução. Agora, no entanto, a sabedoria desse programa está sendo questionada, especialmente com as notícias recentes de que registros biométricos confidenciais coletados pelas tropas americanas podem ter caído diretamente nas mãos do Taleban.

Quando a Comissão do 11 de setembro divulgou seu relatório final em 2004, recomendou a instalação de sistemas de triagem biométrica para monitorar a entrada e saída em todas as fronteiras dos Estados Unidos. Hoje, os sistemas de tecnologia de reconhecimento facial estão implantados na maioria dos principais aeroportos dos Estados Unidos e em breve serão capazes de espiar pelas janelas dos carros que cruzam as fronteiras terrestres com o Canadá e o México. O reconhecimento facial também foi implantado além do policiamento de fronteiras: o Immigrations and Customs Enforcement (ICE) usou o reconhecimento facial para rastrear pessoas dentro dos Estados Unidos e para ajudar na deportação de migrantes não autorizados.

O reconhecimento facial parece ser o estopim de uma demanda regulatória represada em torno de biometria e inteligência artificial, de uma maneira geral. Evidências sobre os altos índices de falso positivos e, principalmente, revelações em torno do reforço de práticas discriminatórias a partir do seu emprego para fins de policiamento preditivo (Minority Report?!) fizeram com que vários atores dos campos de políticas públicas e ativismo digital se movimentassem recentemente, inclusive no Brasil, para entender melhor os impactos da tecnologia bo mundo.

No setor privado, ao clamar por uma regulação estatal, o presidente da Microsoft, Brand Smith, mostrou ceticismo caso se apostasse em uma autorregulação do setor que forçaria as empresas a escolherem entre responsabilidade social e sucesso no mercado. Por parte do terceiro setor, a American Civil Liberties Union (ACLU) ganhou adesão dos próprios funcionários da Amazon ao peticionar que a empresa suspendesse a venda de tecnologias de reconhecimento facial para autoridades de repressão penal.

Invariavelmente, as decisões de usar a biometria são orientadas por questões sociais e políticas, e agora começam a ser balizadas por leis e regulamentos polêmicos. Uma pergunta importante segue sem resposta: qual é o limite para o uso da biometria?

Desinformação, um efeito colateral

Os ataques e suas consequências também ajudaram a remodelar e, de certa forma, até turbinar a indústria da desinformação e da teoria da conspiração – encorajando as pessoas a recorrer à Internet em busca de respostas; demonstrando o poder dos vídeos no estilo “Plandêmico”; alimentando a desconfiança de instituições poderosas como o FBI, a comunidade de inteligência e a grande mídia; alimentando temores de inimigos reais e percebidos, incluindo imigrantes, muçulmanos e o estado de vigilância; e aumentando a sensação de perda de controle, em todos os lugares, de aeroportos a grandes estádios.

“É um divisor de águas, um marco … na história das teorias da conspiração”, disse Kathryn Olmsted, professora de história da Universidade da Califórnia em Davis e autora de um livro sobre teorias da conspiração desde a Segunda Guerra Mundial até o 11 de setembro . “Você vê uma aceleração das tendências anteriores, se não uma nova era de teorias da conspiração, após o 11 de setembro.”

O mundo pós-11 de setembro viu o surgimento de teorias da conspiração alegando que o presidente Barack Obama não nasceu nos Estados Unidos, que ele era um muçulmano nascido no Quênia e estudado em uma madrassa; que o massacre da escola Sandy Hook e outros tiroteios em massa não aconteceram ; que uma rede de tráfico sexual infantil ligada a Hillary Clinton estava operando em uma pizzaria; que Trump estava travando uma guerra secreta contra um grupo de pedófilos de elite; que a pandemia de coronavírus era uma farsa e que as vacinas COVID-19 continham microchips ; e que a eleição de 2020 foi roubada de Trump.

Foi mais do que coincidência que tais crenças prosperaram após o 11 de setembro. De várias maneiras, o 11 de setembro plantou as sementes para o emaranhado de desinformação de hoje, de acordo com especialistas que estudam a história, a política e a psicologia por trás das teorias da conspiração.

Há até quem sustente que a invasão do Capitólio, em 6 de janeiro deste ano, tenha sido um dos últimos reflexos de 11 de setembro. Os atentados em solo americano marcaram uma virada histórica, com profundo impacto na política externa dos EUA nas duas décadas seguintes. Embora os ataques não tenham dado início a uma era de terrorismo global, eles deram início à chamada Guerra Global contra o Terrorismo, que afetou profundamente o que os EUA fizeram no mundo, como o mundo passou a considerá-los e quantos americanos vieram ver a política externa e interna de seu país.

O lado ruim

Ao longo da Guerra ao Terror, que durou 16 anos, os especialistas identificaram as condições políticas e socioeconômicas como as principais causas do terrorismo. Entretanto, os capacitadores tecnológicos que tornam o terrorismo possível são menos estudados, entretanto. Inovações em computação e telecomunicações – como amplo acesso à Internet, mensageiros com criptografia ponta a ponta e uso de rede privada virtual (VPN) – tornaram possíveis novos tipos de operações para um número maior de indivíduos radicalizados.

O Estado Islâmico capitalizou melhor a nova paisagem impulsionada pela tecnologia ao inspirar e direcionar ataques remotamente. Essas operações requeriam pouco treinamento ou planejamento tático, envolviam ferramentas rudimentares – como facas ou carros – e poderiam ser conduzidas por qualquer pessoa, em qualquer lugar. A combinação de operações simples e maior capacidade de comunicação tornou o terrorismo acessível às massas.

Uma das coisas mais difíceis de combater quando se trata de ataques terroristas é a disposição dos agentes terroristas de dar a própria vida por sua causa. Eles não param na decência, moralidade ou proporcionalidade e são, em certo sentido, tão imparáveis quanto um ‘robô assassino’. Os últimos anos mostraram que agentes suicidas estão prontamente disponíveis e que seus ataques são bem-sucedidos. Há um ganho adicional para as organizações terroristas também: o uso de agentes humanos que se sacrificam enviam uma mensagem forte e poderosa de fanatismo e determinação que fortalece sua imagem como vencedores e aumenta seu impacto.

Além disso, a afirmação de que as organizações terroristas usarão – e usam – IA para seus benefícios é provável. Assim como todos nós, os terroristas provavelmente se beneficiam do aprendizado de máquina e de outras formas de IA, por exemplo, nos preparativos para suas operações militares e para a coleta de informações. Particularmente quando a realização de ataques cibernéticos, tarefas executadas usando AI, pode tornar a escala e o impacto desses ataques potencialmente maiores.

O lado bom

Uma característica contemporânea positiva é que nossas redes de comunicação são mais amplas e robustas hoje do que há 20 anos.

O serviço de telefonia celular ativo caiu depois que as Torres Gêmeas foram atingidas na cidade de Nova York, o que dificultou ouvir a família e amigos que podem ter estado nas proximidades dos acidentes de avião. Ocorrências semelhantes aconteceram na série de eventos terroristas relacionados na Virgínia e na Pensilvânia. Nenhum de nós também sabia quão drasticamente a tecnologia e o mundo mudariam após os ataques terroristas.

Alterações substanciais na transmissão de notícias, inovação tecnológica, redes de telecomunicações, preparação para desastres, privacidade pessoal, desigualdade digital e níveis de segurança surgiram após os trágicos eventos deste dia. Do ponto de vista virtual, tantas coisas mudaram nas últimas duas décadas que é difícil imaginar o mundo como ele existia em 2001.

Os provedores de telecomunicações fortaleceram sua infraestrutura digital. Temos redes com e sem fio que podem suportar as possíveis interrupções causadas por antenas derrubadas ou fiação danificada. Após o 11 de setembro e o furacão Katrina, nos Estados Unidos percebeu a importância das comunicações móveis durante ataques terroristas e desastres naturais. Passos foram dados para salvaguardar redes vitais.

Muitas empresas tiveram que rever seus programas de disaster recovery depois de 11/9. Os ataques expuseram a falta de atenção para a continuidade das operações das empresa, diz Roberta Witty, vice-presidente de pesquisa do Gartner.

“O que acontece quando você perde sua força de trabalho? E se você deixar de ter um prédio para ir? Como você entra em contato com seus funcionários? Como você mantém o controle de pessoas feridas? Como você realoca turnos de trabalho de um local para outro? As empresas perceberam que tudo o que tinham era um programa de disaster recovery limitado à sistemas de TI.

Os ataques 11/9 mostraram ao mundo que o pior cenário possível pode realmente acontecer, diz Bill Swislow, CIO e vice-presidente sênior da Cars.com, em Chicago. “Entendemos o que esse tipo de evento poderia causar.”

Os ataques foram um ponto de inflexão, e as vulnerabilidades operacionais que foram expostas após a data continuam a ser testadas por eventos mundiais, como furacões, terremotos, incidentes cinzas vulcânicas, as pandemias de gripe e violência campus, alerta Witty, do Gartner.

Tanto para as empresas privadaas, quanto paaraa os governos. “Da computação e análise de dados à inteligência artificial e cibersegurança, temos nos movido de uma maneira importante para avaliar melhor os riscos e fornecer aos tomadores de decisão acesso incomparável às informações necessárias para melhorar o cenário de segurança em evolução”, disse Ryan Eddy, diretor do Pacific Northwest National Laboratory (PNNL).

Hoje, mesmo com nossos recursos de comunicação aprimorados, agora enfrentamos diferentes tipos de ameaças: ataques de ransomware, invasões digitais indesejadas e outros problemas de segurança cibernética. Esses ataques podem ocorrer a partir de fontes patrocinadas pelo estado ou empresas criminosas que operam impunemente.

É preciso estar sempre preparado para o pior. Quem se conscientizou disso e fez o dever de casa, atravessou melhor a pandemia de Covid-19, por exemplo. C.D.L.