A economia do crime digital: mais grupos, mais ataques e novos riscos para empresas

Estudos de segurança revelam como ransomware, roubo de dados e ataques à cadeia de software estão profissionalizando o ecossistema global de cibercrime

Os ataques digitais ficaram mais rápidos, mais automatizados e ainda mais interconectados. O cenário tornou-se bastante complexo. Os riscos, cada vez maiores para organizações e governos. A velocidade com que os cibercriminosos avançam fica evidente em três relatórios recentes de segurança cibernética. O tempo médio para detectar uma invasão está em 14 dias – acima dos 11 dias registrados no ano passado. Os ataques exploram simultaneamente vulnerabilidades técnicas, falhas humanas e dependências estruturais da economia digital.

O relatório “M-Trends 2026”, produzido pela Mandiant (Google Cloud), que analisa investigações de incidentes conduzidas em 73 países e em praticamente todos os setores da economia, aponta como a expansão da economia digital está ampliando rapidamente os pontos de entrada para invasores. Em 2025, o estudo registrou 83 campanhas de ataque distintas e 8 grandes eventos globais de ameaças, nos quais diferentes grupos exploraram simultaneamente as mesmas vulnerabilidades ou técnicas de intrusão. Esse tipo de coordenação informal, frequentemente alimentado por fóruns clandestinos, vazamento de ferramentas ou exploração de vulnerabilidades recém-descobertas, mostra como o ecossistema do crime digital se tornou altamente colaborativo.

O crescimento da interconexão entre serviços de software, plataformas cloud e cadeias de desenvolvimento ampliou drasticamente o impacto potencial de um único ataque, segundo o relatório da IBM “X-Force Threat Intelligence Index 2026”. Em muitos casos, um único ponto vulnerável em um fornecedor ou plataforma pode abrir caminho para ataques em grande escala.

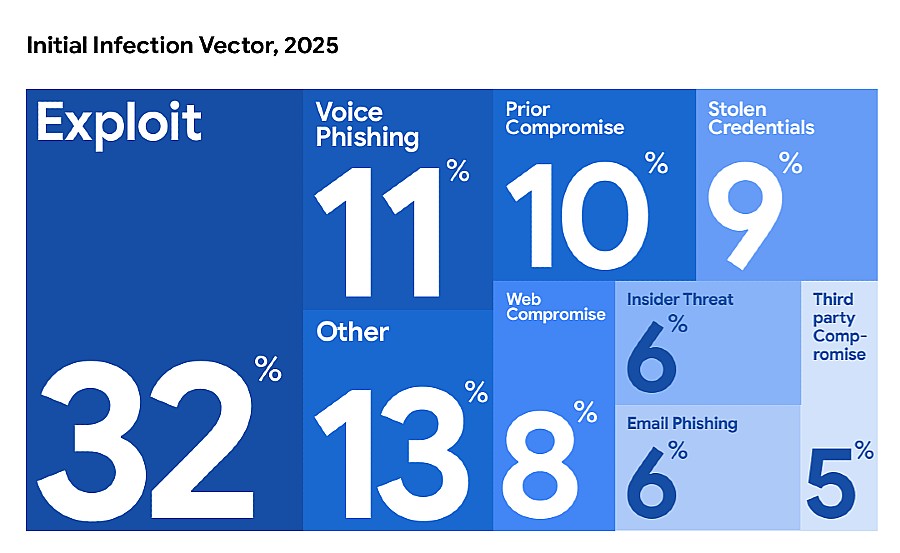

Vulnerabilidades continuam sendo o principal vetor de ataque

Apesar da evolução das técnicas de engenharia social e do uso crescente de Inteligência Artificial, o principal ponto de entrada para invasores continua sendo surpreendentemente simples: falhas de segurança em sistemas expostos à internet. Segundo o “M-Trends”, a exploração de vulnerabilidades foi responsável por 32% das intrusões analisadas, mantendo-se pelo sexto ano consecutivo como o principal vetor de acesso inicial em ataques corporativos.

Outros vetores relevantes incluem:

- Vishing (Phishing por voz) – 11%

- Comprometimento prévio de sistemas – 10%

- Uso de credenciais roubadas – 9%

- Comprometimento de aplicações web – 8%

- Phishing por email – 6%

A ascensão do Vishing era esperada, com a ampliação do uso de Voice AI, mas ainda assim surpreende. Ataques por telefone ou mensagens de voz exploram diretamente o fator humano, muitas vezes simulando executivos ou equipes de TI para convencer funcionários a conceder acesso a sistemas críticos. Essa tendência se alinha com as conclusões do relatório da IBM, que identificou um crescimento expressivo na exploração de aplicações públicas expostas à internet, responsável por 40% dos vetores de acesso inicial em 2025, após um aumento de 44% nesse tipo de ataque em relação ao ano anterior.

O estudo “X-Force” também revela um dado preocupante: 56% das vulnerabilidades identificadas podem ser exploradas sem necessidade de autenticação, o que amplia drasticamente o risco para organizações que não mantêm processos rigorosos de atualização e gestão de patches.

O tempo para detectar invasões ainda é alto

Um dos indicadores mais importantes da maturidade de segurança de uma organização é o chamado “dwell time”, o tempo médio que um invasor permanece dentro de uma rede antes de ser detectado. Segundo o “M-Trends 2026”

- O tempo médio global foi de 14 dias para detecção em 2025

- Em 2024, esse tempo médio havia sido de 11 dias.

A análise revela diferenças expressivas dependendo da forma de descoberta do ataque:

- 9 dias quando detectado internamente

- 25 dias quando identificado por terceiros

- 7 dias quando revelado pelos próprios atacantes, geralmente em casos de ransomware.

Esse último caso ocorre quando os criminosos notificam a vítima após criptografar sistemas ou roubar dados, exigindo pagamento de resgate.

Embora o tempo médio de detecção tenha aumentado, o relatório aponta um avanço importante: mais organizações estão identificando ataques por conta própria. A maturidade das equipes de segurança tem aumentado gradualmente. De acordo com o “M-Trends”:

- 52% dos incidentes foram detectados internamente pelas organizações

- 34% foram descobertos por terceiros

- 14% foram revelados pelos próprios invasores.

No ano anterior, apenas 43% dos ataques haviam sido detectados internamente, indicando melhora na capacidade de monitoramento e resposta. Essa evolução se deve à crescente adoção de plataformas de detecção e resposta estendida (XDR), inteligência de ameaças e automação em centros de operações de segurança.

Ransomware e roubo de dados no centro dos ataques

Mesmo com a diversificação das técnicas de ataque, o ransomware continua sendo uma das maiores ameaças para empresas e governos. O relatório “M-Trends” aponta que

- 13% das investigações envolveram ataques de ransomware

- 23% envolveram extorsão digital, incluindo roubo de dados ou chantagem.

Além da criptografia de sistemas, os criminosos passaram a usar estratégias de extorsão multifacetada, combinando roubo de dados, ameaça de divulgação pública e ataques à infraestrutura de recuperação. Em alguns casos recentes, os invasores atacaram diretamente sistemas de backup e virtualização, dificultando a recuperação de dados pelas vítimas.

O relatório da IBM mostra que a estrutura do ecossistema de ransomware também está mudando. Em 2025, o número de grupos ativos aumentou 49% em relação ao ano anterior, chegando a 109 grupos diferentes. Essa fragmentação é resultado de ferramentas e códigos de ransomware vazados, que permitem aos novos criminosos entrar no mercado com relativa facilidade.

Outro movimento importante é o crescimento da exfiltração de dados como objetivo principal dos ataques. Segundo o “M-Trends”

- 40% das investigações identificaram roubo de dados

- em 2024, o número havia sido 37%

Os dados mais frequentemente roubados incluem:

- credenciais de acesso

- informações de clientes

- propriedade intelectual

- dados financeiros e operacionais

Esses dados alimentam um ciclo contínuo de ataques. As credenciais roubadas podem ser usadas em novas invasões ou revendidas em mercados clandestinos. Essa tendência aparece também no estudo da IBM, ao mostrar que credenciais continuam sendo um dos ativos mais valiosos para criminosos digitais. Em 2025, por exemplo, mais de 300 mil credenciais de contas do ChatGPT foram colocadas à venda na dark web, após infecções por malware do tipo infostealer.

O ecossistema de ameaças continua crescendo

Outra mudança importante no cenário de segurança envolve ataques à cadeia de fornecimento de software. Segundo o relatório da IBM, houve um aumento de quase quatro vezes nos grandes ataques de supply chain nos últimos cinco anos. Esses ataques exploram a interconexão entre

- plataformas de desenvolvimento

- bibliotecas de código aberto

- pipelines de CI/CD

- serviços cloud

Ao comprometer um único componente, como uma biblioteca de software, os invasores podem atingir milhares de organizações ao mesmo tempo. Esse tipo de ataque também permite que criminosos mantenham acesso persistente a ambientes corporativos por longos períodos.

O número de grupos criminosos e ferramentas maliciosas continua aumentando. Segundo o “M-Trends”, 661 novos grupos de ameaças foram identificados em 2025, elevando o total monitorado para mais de 5 mil grupos ativos. Entre eles:

- 41% são motivados financeiramente

- 16% ligados a espionagem

- 4% buscam notoriedade

- 37% têm objetivos ainda desconhecidos

Esse crescimento reflete a profissionalização do crime digital, que hoje funciona como uma verdadeira economia paralela.

O relatório da Mandiant também revela quais setores concentram maior número de incidentes. Os mais visados foram:

- Tecnologia

- Serviços financeiros

- Serviços profissionais

- Saúde

- Varejo e hospitalidade

Já o relatório da IBM aponta o setor de manufatura como o mais atacado globalmente, responsável por 27,7% dos incidentes, seguido de perto pelos setores financeiro e de seguros. Essa diferença reflete metodologias distintas entre os estudos, mas ambos indicam que infraestruturas críticas e setores intensivos em dados são os principais alvos.

O desafio central continua sendo a segurança básica

Apesar da crescente sofisticação dos ataques, muitos incidentes ainda ocorrem por falhas relativamente simples. Práticas básicas de segurança continuam sendo negligenciadas em muitas organizações, incluindo:

- controles de acesso mal configurados

- autenticação fraca

- gestão inadequada de vulnerabilidades

- registros de logs incompletos

Essas lacunas operacionais oferecem aos atacantes oportunidades muito mais fáceis de explorar do que técnicas avançadas.

Para as organizações, os insights trazidos por esses e outros estudos apontam para o investimento em pelo menos três áreas fundamentais:

- Segurança orientada a identidade. Com o aumento do uso de credenciais roubadas, proteger identidades digitais se tornou prioridade.

- Visibilidade completa da infraestrutura. Monitoramento contínuo de ambientes cloud, pipelines de desenvolvimento e sistemas de IA será essencial.

- Automação e inteligência de ameaças. A automação baseada em IA permitirá responder a ataques em velocidade compatível com as novas ameaças.

A questão central para empresas e governos não será apenas adotar novas tecnologias de segurança, mas construir arquiteturas digitais resilientes, capazes de lidar com um ambiente onde ataques deixaram de ser exceção e passaram a fazer parte permanente do funcionamento da economia digital.